Rasperry Pi: cómo es la microcomputadora con la que hackearon a la NASA

Rasperry Pi: cómo es la microcomputadora con la que hackearon a la NASA

Rasperry Pi: cómo es la microcomputadora con la que hackearon a la NASA

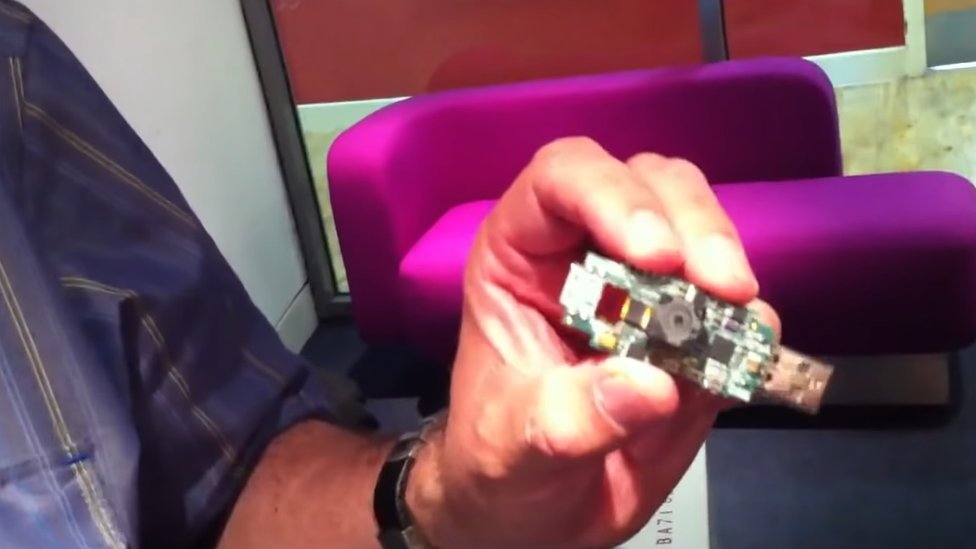

Con el tamaño de una tarjeta de crédito y un costo de unos US$35, la Raspberry Pi es una de las computadoras más pequeñas del mundo.

No tiene monitor, ni teclado, ni ratón, pero la capacidad de su placa base ha sido un éxito de más de 14 millones de unidades vendidas por su capacidad en proyectos educativos de informática y en el control de procesos industriales.

Y también fue usada como arma de hackeo, como informó la NASA.

La agencia espacial de Estados Unidos reveló recientemente que una Raspberry Pi fue empleada para robar datos del Laboratorio de Propulsión a Chorro (JPL, por sus siglas en inglés).

Una auditoría reveló que el dispositivo se usó para extraer aproximadamente 500 megabytes de información del JPL.

Los archivos tomados ilegalmente estaban vinculados a la transferencia internacional de tecnología militar y espacial, datos que son considerados como restringidos.

El atacante que usó el dispositivo para hackear la red de la NASA no fue detectado durante unos 10 meses de operaciones.

¿Qué es una Raspberry Pi?

Nacida en 2012 como un proyecto académico de científicos y estudiantes de la Universidad de Cambridge, la computadora Raspberry Pi ahora vende millones de unidades al año.

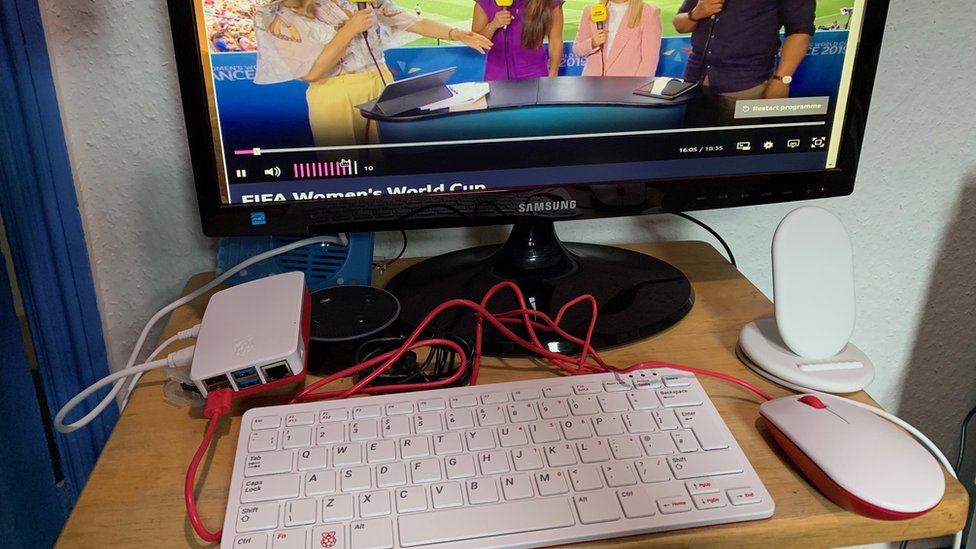

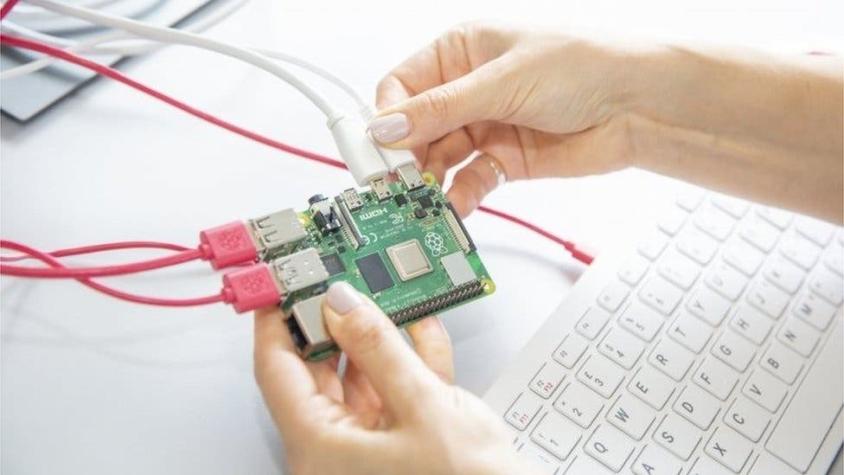

Se trata de una placa de microchips con puertos para conectarla a una fuente de alimentación y otros dispositivos como el teclado, el ratón, la pantalla, entre otras posibilidades.

Su diseño es tan básico que forma parte de los ordenadores llamados de "placa única".

Existen varias versiones que se diferencian por características, como la memoria RAM, los puertos de entrada y salida y la capacidad de procesamiento.

La más reciente versión es la Raspberry Pi 4 que fue lanzada este lunes.

Sus diseñadores la pensaron como un dispositivo para que los niños aprendieran de codificación de información, los jóvenes la emplearan en la programación o también para que la investigación científica y tecnológica desarrollara software.

Para ello es capaz de ejecutar sistemas operativos de uso libre, como versiones de Debian o Linux, así como programas muy básicos de computación.

Sin embargo, el Raspberry Pi 4 también tiene capacidad para un reproductor de video en directo, como comprobó el corresponsal de tecnología de la BBC Rory Cellan-Jones.

El manejo de casas inteligentes es una de las aplicaciones a la vida cotidiana en las que se ha empleado este miniordenador.

¿Cómo se usó en el ataque a la NASA?

El pirata informático detectado por la NASA obtuvo acceso a la red interna del JPL a través de una Raspberry Pi y el hackeo de la cuenta de usuario asociada al dispositivo.

Con sede en California, el JPL es la sede principal de la NASA para la construcción y administración de la colección de naves espaciales robóticas de la agencia, incluidos sus vehículos planetarios.

Aunque el Raspberry Pi había sido conectado a la red por un empleado, controles débiles de inicio de sesión hicieron que los administradores de sistemas de la NASA no supieran del acceso malicioso, según un informe de la auditoria.

Una vez que el atacante -que aún no ha sido identificado- obtuvo acceso, se movió por la red interna aprovechando los débiles controles de seguridad que deberían haber hecho imposible saltar entre diferentes sistemas departamentales.

Los datos robados eran de 23 archivos, pero se dieron pocos detalles sobre el tipo de información que fue comprometida.

"Es extremadamente difícil para las organizaciones grandes y complejas, como la NASA, ser perfectas para mantener la visibilidad y el control total de todos sus dispositivos". dijo Nik Whitfield, jefe de la compañía de seguridad Panaseer.

"Por lo general, esto se debe a que dependen de los procesos manuales y los seres humanos para realizar un inventario continuo de todos los dispositivos conectados a la red y las vulnerabilidades específicas que sufren", explicó.

Cuando se conoció la violación dentro de la NASA, provocó que algunas partes de la agencia, incluido el Centro Espacial Johnson, dejaran de usar una puerta de enlace central que les daba a los empleados y contratistas acceso a sus otros laboratorios y ubicaciones.

Esto se hizo porque se temía que el atacante pudiera explotar su amplio acceso para llegar a los sistemas de vuelo que controlan las naves activas actualmente.

El informe de auditoría recomendó que la NASA haga un mejor trabajo de monitoreo de su red y refuerce sus políticas de ataques de hackers.