Cómo unos hackers extorsionaron a una universidad que investiga una cura para el COVID-19

Cómo unos hackers extorsionaron a una universidad que investiga una cura para el COVID-19

Cómo unos hackers extorsionaron a una universidad que investiga una cura para el COVID-19

El objetivo de los piratas informáticos era alto: una importante institución de investigación médica que trabaja en una cura para el covid-19.

Los hackers lograron obtener de la Universidad de California en San Francisco (UCSF) US$1,14 millones después de una negociación encubierta.

Un mensaje anónimo permitió a la BBC seguir las negociaciones en un chat en vivo que se desarrolló en la web oscura.

Detrás del ataque, el pasado 1 de junio, estaba la banda criminal Netwalker.

Los expertos en seguridad cibernética dicen que este tipo de negociaciones se están llevando a cabo en todo el mundo, a veces por sumas aún mayores, lo cual contraviene los consejos de organizaciones de seguridad como el FBI, Europol o el Centro Nacional de Seguridad Cibernética de Reino Unido.

Netwalker está vinculado con al menos otros dos ataques de ransomware, o secuestro de datos, contra universidades en los últimos dos meses.

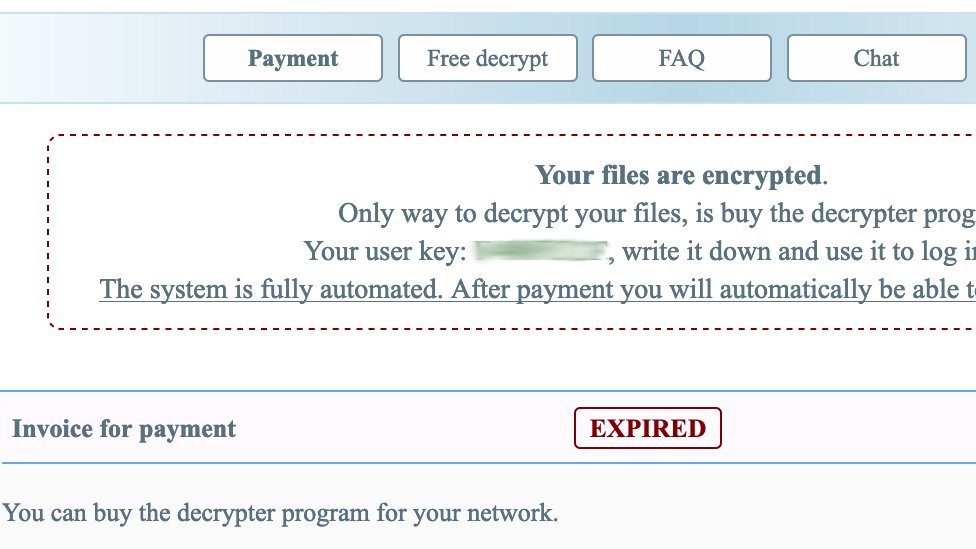

A primera vista, su página en la web oscura parece un sitio estándar de servicio al cliente, con una pestaña de preguntas frecuentes, una oferta de prueba "gratuita" de su software y un chat.

Pero también hay un temporizador de cuenta regresiva que llega a un momento en que los piratas informáticos duplican el precio de su rescate o eliminan los datos que han codificado con un software malicioso (malware).

Luego de iniciar sesión, la UCSF recibió este mensaje el 5 de junio pasado.

[Operador]: "Hola UCSF, no sean tímidos, podemos trabajar juntos en el incidente actual".

Seis horas después, la universidad solicitó más tiempo y detalles sobre cómo sería removida la información hackeada de un blog público de Netwalker.

[Operador]: "Hecho. Tus datos han sido ocultados de nuestro blog. Ahora empecemos la discusión".

Al saber que UCSF genera miles de millones de dólares al año, los piratas informáticos exigieron US$3 millones.

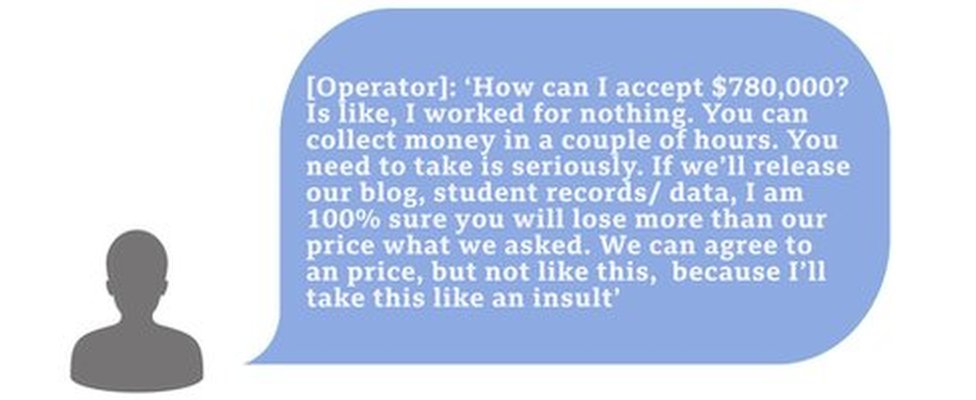

Pero el representante de UCSF, que puede ser un especialista en negociación externo, explicó que la pandemia de coronavirus ha sido "financieramente devastadora" para la universidad y les pidió que aceptaran US$780.000.

[Operador]: "¿Cómo voy a aceptar US$780.000? Es como si hubiera trabajado para nada. Ustedes pueden reunir el dinero en un par de horas. Tómenlo en serio. Si liberamos nuestro blog, información y registros de estudiantes, estoy 100% seguro que perderán más que lo que pedimos. Podemos acordar un monto, pero así, porque eso lo tomo como un insulto".

[Operador]: "Guarden esos US$780.000 para comprar McDonald's para tus empleados. Es muy poco para nosotros".

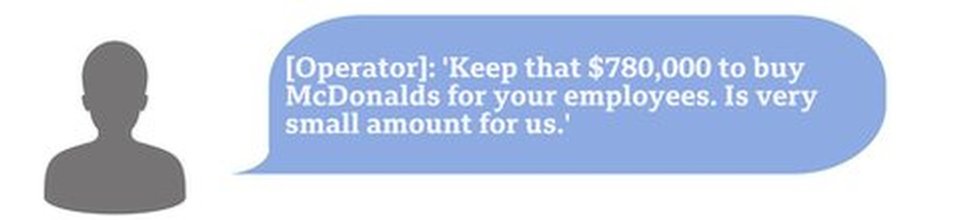

Después de un día de propuestas y contrapropuestas, la UCSF dijo que había reunido todo el dinero disponible y que podía pagar US$1,02 millones, pero los ciberdelincuentes se negaron a bajar a menos de US$1,5 millones.

[Operador]: "Hablé con mi jefe. Le envié todos los mensajes y no puede entenderlo de una universidad como la de ustedes, de cuatro a cinco mil millones al año. Es muy difícil entender y aceptar que pueden reunir US$1.020.895. Pero bueno, creo que sus contadores/departamentos pueden reunir US$500.000 más. Así que aceptaremos US$1,5 millones y todos dormiremos bien".

Horas después, la universidad dio detalles de cómo había obtenido más dinero y una oferta final de US$1.140.895.

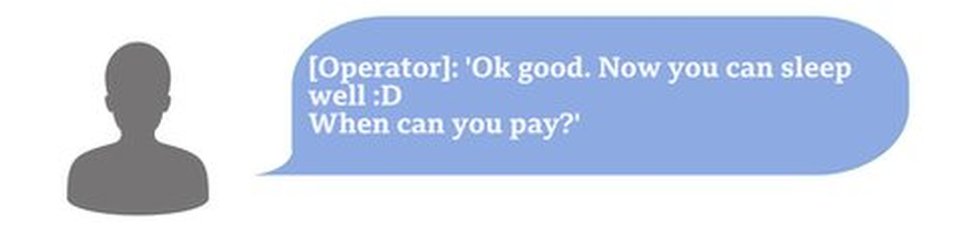

[Operador]: "Está bien. Ahora pueden dormir bien :D ¿Cuándo pueden pagar?".

Y al día siguiente, 116,4 bitcoins fueron transferidos a las billeteras electrónicas de Netwalker y la UCSF recibió un software de descifrado.

¿Hay garantía?

La UCSF ahora está ayudando al FBI con sus investigaciones mientras trabaja para restaurar todos los sistemas afectados.

"Los datos cifrados son importantes para una parte del trabajo académico que realizamos como universidad al servicio del bien público", dijo a la BBC.

"Por lo tanto, tomamos la difícil decisión de pagar una parte del rescate, aproximadamente US$1,14 millones, a las personas detrás del ataque de malware a cambio de una herramienta para desbloquear los datos cifrados y la devolución de la información que obtuvieron", indicó.

"Sería un error suponer que todas las declaraciones y afirmaciones hechas en las negociaciones son objetivas".

Pero Jan Op Gen Oorth, de Europol, que dirige un proyecto llamado No More Ransom, dijo: "Las víctimas no deberían pagar el rescate ya que esto financia a los delincuentes y los alienta a continuar sus actividades ilegales".

"En cambio, deberían denunciarlo a la policía para ellos puedan interrumpir la empresa criminal".

Brett Callow, analista de amenazas de la compañía de ciberseguridad Emsisoft, señaló que las organizaciones en esta situación "no tienen una buena opción".

"Incluso si pagan lo solicitado, solo recibirán una promesa de que los datos robados serán eliminados. Pero, ¿por qué una empresa criminal despiadada borraría datos que podría monetizar aún más en una fecha posterior?", cuestionó.

La mayoría de los ataques de ransomware comienzan con un correo electrónico de gancho y las investigaciones sugieren que las pandillas criminales utilizan cada vez más herramientas que pueden obtener acceso a los sistemas a través de una sola descarga.

Solo en la primera semana de este mes, los analistas de seguridad cibernética de Proofpoint dicen que vieron más de un millón de correos electrónicos con el uso de una variedad de señuelos (phishing), incluidos resultados falsos de pruebas de covid-19, enviados a organizaciones en EE.UU., Francia, Alemania, Grecia e Italia.

Se recomienda a las organizaciones a realizar copias de seguridad de sus datos y almacenarlos sin conexión, de forma periódica.

Pero Ryan Kalember de Proofpoint dijo: "Las universidades pueden ser entornos difíciles de proteger para los administradores de sistemas informáticos".

"La población estudiantil en constante cambio, combinada con una cultura de apertura e intercambio de información, puede entrar en conflicto con las reglas y controles que a menudo se necesitan para proteger eficazmente a los usuarios y sistemas de los ataques".