El estudiante que chantajeó a miles de usuarios de pornografía de todo el mundo y fue condenado

El estudiante que chantajeó a miles de usuarios de pornografía de todo el mundo y fue condenado

El estudiante que chantajeó a miles de usuarios de pornografía de todo el mundo y fue condenado

T13 En Vivo

Seis años y cinco meses: esta es la sentencia para un joven que ganó cientos de miles de libras chantajeando a usuarios de webs pornográficas con ataques cibernéticos.

Zain Qaiser, de Londres, utilizó sus conocimientos de programación para estafar a visitantes de webs pornográficas de todo el mundo.

Los investigadores encontraron 900.000 dólares de sus ganancias, pero calculan que su red pudo haber conseguido más de US$5 millones.

Según el tribunal, Qaiser, de 24 años, es el criminal cibernético más prolífico condenado en Reino Unido.

En la lectura de la sentencia, el juez Timothy Lamb dijo: "El daño causado por su delito fue extenso, tan extenso que parece que no hay ningún caso reportado comparable".

La sentencia, de seis años y cinco meses de cárcel, es el segundo gran logro de la Agencia Nacional del Crimen (NCA, por sus siglas en inglés), tras el encarcelamiento a principios de este año de un hombre británico que dejó sin internet a todo el país de Liberia.

Sin moverse de su habitación

Qaiser fue arrestado por primera vez hace casi cinco años, pero el caso se pospuso debido a la complejidad de la investigación y a supuestos problemas de salud mental del acusado.

El joven, quien trabajaba desde su habitación en la casa de su familia, comenzó a ganar dinero con ataques de 'ransomware' (es decir, cibersecuestro de datos), cuando tenía solo 17 años.

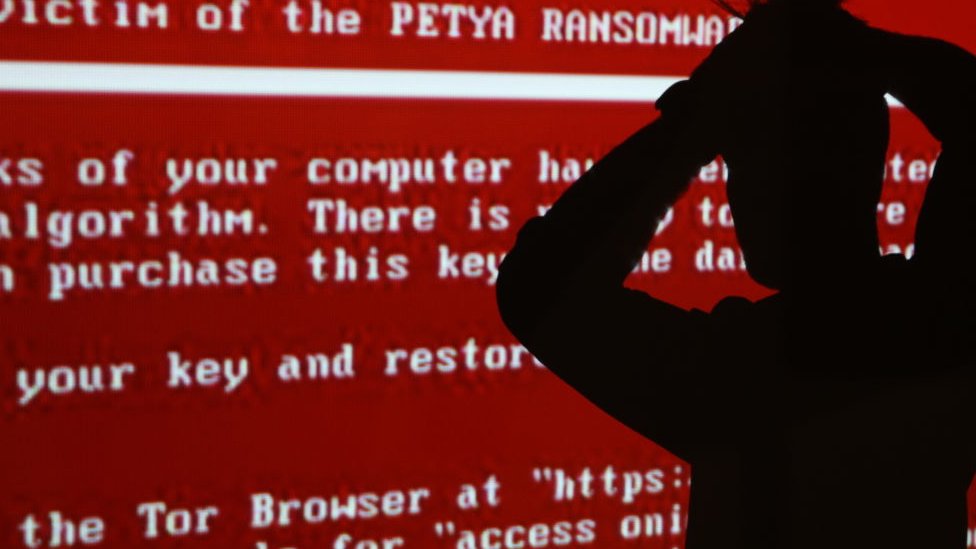

Se trata de unos ataques mediante los cuales un programa dañino secuestra y congela una computadora hasta que el usuario paga una tarifa para rescatarla.

En el mundo se registran millones de ataques como este todos los días.

Qaiser se puso en contacto con el controlador ruso de una de las herramientas de ataque más potentes y acordó compartir las ganancias si el chantaje que había planeado funcionaba.

A su vez, estableció contactos con delincuentes 'online' de China y Estados Unidos para poder cambiar el dinero a efectivo.

Durante 18 meses el adolescente se hizo pasar por un proveedor legítimo de anuncios online y reservó espacios publicitarios en algunos de los sitios web de pornografía legal más populares del mundo.

Pero cada uno de los anuncios promocionados en los sitios web contenía un programa malicioso llamado Angler.

Todos los visitantes de la web para adultos que hacían clic en uno de los anuncios falsos de Qaiser se descargaban en su propia computadora, sin saberlo, el kit de ataque.

Si la computadora no estaba protegida con un antivirus actualizado, Angler buscaba vulnerabilidades y, a ser posible, liberaba el "ransomware", que tomaba el control de la máquina.

Inmediatamente al usuario se le abría un mensaje en pantalla completa, supuestamente del FBI y otras agencias policiales, acusándolo de violar la ley y advirtiéndole que se enfrentaba a hasta tres años de cárcel a menos que pagara inmediatamente una multa de unos 200 dólares.

"Por temor a la vergüenza de que amigos o familiares descubriesen que eran usuarios de pornografía, muchos usuarios pagaron", aseguró el fiscal Joel Smith en el tribunal.

"Por razones obvias, muy pocas personas lo comunicaron a la policía", añadió.

Y todavía hay más. El mensaje de advertencia afirmaba que la policía había capturado imágenes de la cámara web del usuario durante su visita al sitio web para adultos y daba una fecha límite para realizar el pago.

La Agencia Nacional del Crimen afirma que es imposible saber con exactitud cuántas personas pagaron, pero los datos revelan que la operación de Qaiser fue enorme.

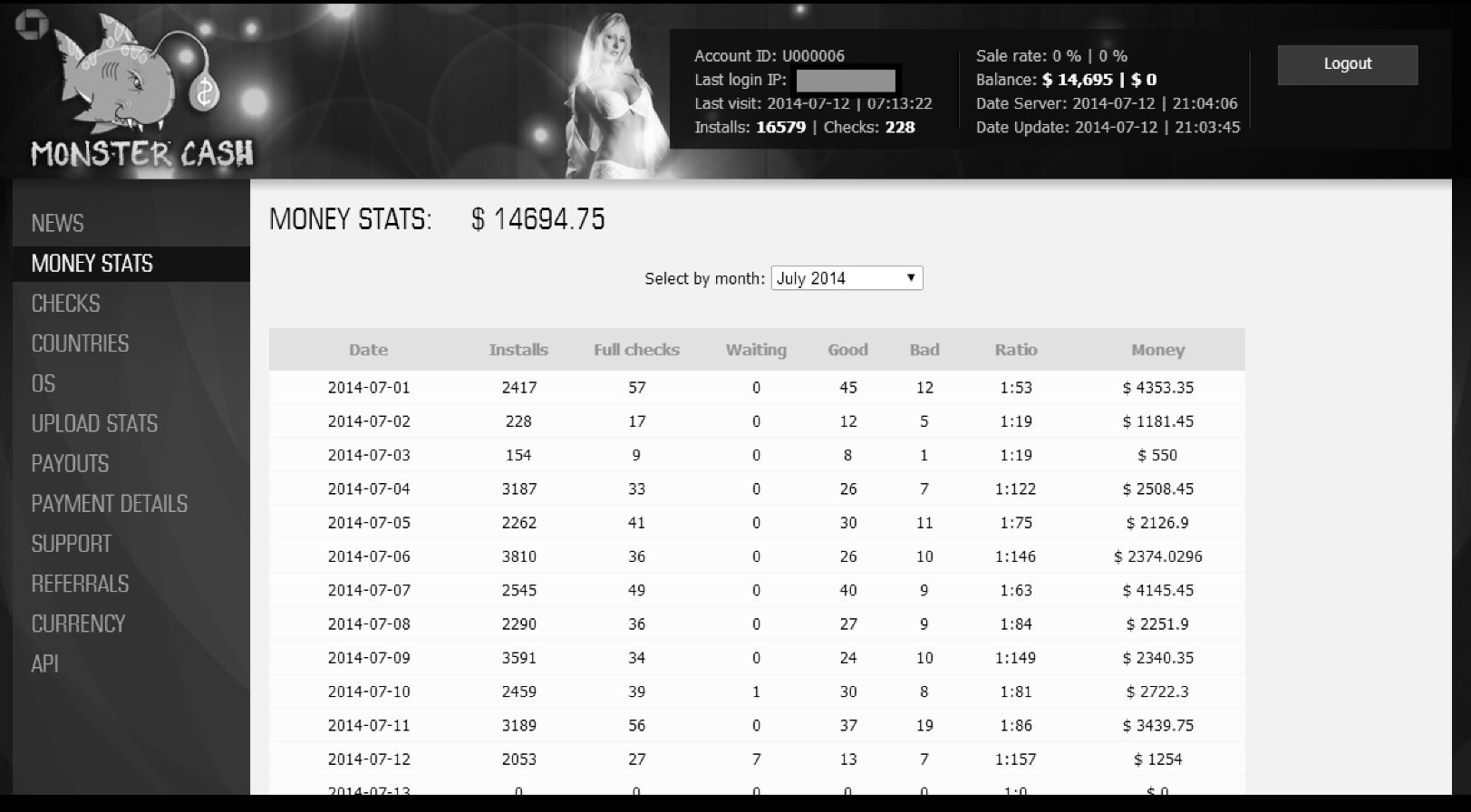

Una captura de pantalla de su sistema de control revela que solo en julio de 2014 ganó más de 14.000 dólares.

Para hacerse una idea, la NCA calculó que solo uno de los anuncios falsos aparecía en 21 millones de navegadores web cada mes, incluidas 870.000 apariciones en páginas de pornografía a las que se accedía en Reino Unido.

A su vez, el kit de ataque se habría descargado en aproximadamente 165.000 computadoras. Es probable que alrededor del 5% de los usuarios, unos 8.000, cayeran en la petición de rescate.

Los investigadores financieros establecieron que Qaiser cambió más de 5 millones de dólares a través de una serie de plataformas de cripto-monedas.

Qaiser reinvirtió gran parte de estas ganancias comprando más y más espacios publicitarios.

La NCA comprobó que el ex estudiante de ciencias de la computación había recibido personalmente más de 700.000 dólares en el momento de su arresto.

Durante la larga investigación mientras estaba en libertad bajo fianza, los detectives descubrieron que recibió 130.000 dólares más cuando sus asociados trasladaron fondos a través de Gibraltar y Belice a una cuenta online accesible desde Reino Unido.

Se cree que Qaiser tiene más dinero escondido en las cripto-monedas, ya que reveló en algunos chats que tiene más "ahorros offshore".

Mike Hulett, jefe de investigaciones cibernéticas de la Agencia Nacional del Crimen, dijo: " Zain Qaiser es probablemente el delincuente cibernético más importante que la NCA haya investigado".

"El gran volumen y la complejidad de las acciones que llevó a cabo, la cantidad de personas con las que estaba conectado en todo el mundo y la frecuencia de sus operaciones lo llevaron a ganar el dinero que ganó", aseguró.

Y añadió: "No creo que sepamos nunca la cantidad de personas que pagaron".

Qaiser no tenía ingresos legales pero sí un alto estilo de vida.

Gastó más de 6.000 dólares en un reloj Rolex y más de 2.500 en una estadía en un hotel de Chelsea.

Además, gastaba dinero regularmente en prostitutas, drogas y juegos de azar, incluyendo más de 90.000 dólares en un casino de un centro comercial de lujo.

Amenazas

Parece que ningún usuario de los sitios web para adultos alertó directamente a la policía de lo que les había pasado.

Sin embargo, sí lo hicieron los agentes de publicidad que, sin saberlo, colocaron el programa dañino de Qaiser.

Cuando una compañía canadiense que vendía espacio publicitario le pidió a Qaiser que parase, el estudiante lanzó un ataque cibernético masivo contra la empresa que les provocó pérdidas por valor de cientos de miles de libras.

"De verdad, es mejor si trabajamos juntos", advirtió Qaiser en un mensaje al agente.

"Podemos ganar mucho dinero juntos. O se hace a mi manera o no se hace. Volvió el rey".

A raíz de esto, la empresa se puso en contacto con la policía.

Elizabeth Lambert, abogada defensora, afirmó que Qaiser había tenido problemas de salud mental y que se vio influenciado por cibercriminales mayores y con más experiencia.

Qaiser inicialmente negó los delitos y afirmó que lo habían hackeado.

Posteriormente se declaró culpable de 11 cargos, incluidos chantaje, fraude, delitos informáticos y posesión de bienes criminales.

Los delitos se cometieron entre 2012 y 2014.